关于OpenSSH(CVE-2024-6387)高危漏洞的解决方案

时间:2024-07-09 访问量:6546

一、漏洞描述

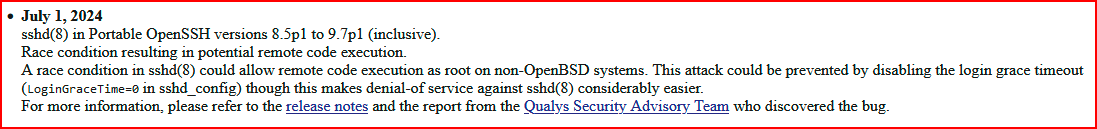

2024年7月1日,OpenSSH官方发布了新的安全通告

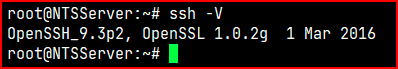

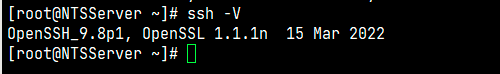

通告中说明了漏洞影响的版本:8.5p1 <= OpenSSH < 9.8p1,大家可以通过 ssh -V 查看服务器的OpenSSH是否在受影响的版本内。

如下图所示,9.3p2在受影响的版本之内。

二、升级OpenSSH

升级OpenSSH需要三个安装包:

zlib-1.2.13.tar.gz openssl-1.1.1t.tar.gz openssh-9.8p1.tar.gz

2.1、安装zlib

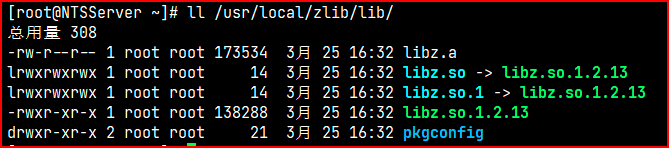

先查看是否安装zlib,执行命令:

ll /usr/local/zlib/lib

有libz.so.1.2.13说明已安装。如果没有,需要执行下面步骤来安装:

cd tar zxvf zlib-1.2.13.tar.gz cd zlib-1.2.13 ./configure --prefix=/usr/local/zlib make && make install

2.2、安装openssl

先查看是否安装openssl,执行命令:

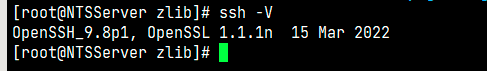

ssh -V

Openssl 1.1.1n 说明已安装,如没有或版本低于1.1.1n需要执行下面步骤来安装:

cd tar zxvf openssl-1.1.1t.tar.gz cd openssl-1.1.1t ./config --prefix=/usr/local/ssl -d shared make && make install echo '/usr/local/ssl/lib' >> /etc/ld.so.conf

2.3、安装openssh

先卸载原openssh,卸载后切记不要断开ssh连接,

yum -y remove openssh rm -rf /usr/local/openssh

安装

tar zxvf openssh-9.8p1.tar.gz cd openssh-9.8p1 ./configure --prefix=/usr/local/openssh --with-zlib=/usr/local/zlib --with-ssl-dir=/usr/local/ssl --without-openssl-header-check make && make install

配置openssh

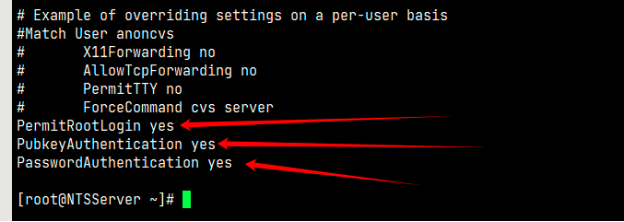

在/usr/local/openssh/etc/sshd_config末尾追加三行数据

echo 'PermitRootLogin yes' >> /usr/local/openssh/etc/sshd_config echo 'PubkeyAuthentication yes' >> /usr/local/openssh/etc/sshd_config echo 'PasswordAuthentication yes' >> /usr/local/openssh/etc/sshd_config

执行完成后,查看文件末尾三行是否已追加上:

cat /usr/local/openssh/etc/sshd_config

cd /root/openssh-9.8p1/contrib/redhat/ cp sshd.init /etc/init.d/sshd chkconfig --add sshd cp /usr/local/openssh/etc/sshd_config /etc/ssh/sshd_config cp /usr/local/openssh/sbin/sshd /usr/sbin/sshd cp /usr/local/openssh/bin/ssh /usr/bin/ssh #如果提示文件忙可忽略,继续执行下一步 cp /usr/local/openssh/bin/ssh-keygen /usr/bin/ssh-keygen cp /usr/local/openssh/etc/ssh_host_ecdsa_key.pub /etc/ssh/ssh_host_ecdsa_key.pub

#设置开机启动

chkconfig --add sshd chkconfig sshd on

#查看版本

ssh -V

至此,升级完成。

systemctl daemon-reload

下一篇:没有了!